Введение

Современные государственные инфраструктуры сталкиваются со все более сложными киберугрозами, такими как постоянные серьезные угрозы (APT), программы-вымогатели и инсайдерские атаками (Ahmad & Shamsuddin, 2021). Сеть правительства Курдистана (KRG) включает в себя несколько подразделений: совет министров, министерства финансов и внутренних дел. Традиционные системы обнаружения вторжений, зачастую основанные на сигнатурах (SIDS), страдают от проблем масштабируемости и имеют высокий уровень ложных срабатываний (Santos et al., 2022).

Для преодоления этих ограничений мы разработали платформу FEGB-Net – гибридная система обнаружения аномалий с сохранением конфиденциальности (Арм & Ляпунцова, 2025), которая включает в себя федеративное обучение (для децентрализованного взаимодействия), графовые нейронные сети (для контекстного моделирования) и ансамблевое обучение (для более надежной классификации). Система была развернута на модели IT-экосистемы регионального правительства Курдистана (KRG) для тестирования операционной эффективности и межведомственного взаимодействия FL (Li, Huang & Chen, 2022).

Методология

Развертывание системы в министерствах KRG: Архитектурные основы FEGB-Net подробно описаны в нашей предыдущей работе (Арм & Ляпунцова, 2025), представляет собой трехуровневую архитектуру, сочетающую федеративное обучение, локальные графовые нейронные сети и ансамблевую координацию :

Клиентские узлы (министерства):

- Министерство финансов: обрабатывает сети финансовых и налоговых транзакций (~ 943 тыс. выборок).

- Министерство внутренних дел: мониторинг систем безопасности и поддержания правопорядка (~ 1,13 млн выборок).

- Совет министров: управление важнейшими политическими каналами связи (~ 755 тыс. образцов).

Центральный сервер (IT-отдел KRG / SOC): Размещенный в центральном IT-отделе KRG, сервер FEGB-Net выполняет безопасное агрегирование обновлений модели и перераспределение глобальных весов на каждой итерации. Агрегирование выполняется с помощью федеративного усреднения (FedAvg), используемому в FEGB-Net:

При обмен передаются только зашифрованные градиенты модели (~ 429 МБ/раунд) (McMahan et al., 2017). На рисунке 1 представлена общая топология развертывания Регионального правительства Курдистана (KRG):

Рис. 1. Пример развертывания FEGB-Net в сети KRG

Fig. 1. Example of FEGB-Net deployment in the KRG network

Построение локального графа: Каждый клиент преобразовывает данные о трафике в динамический граф G=(V, E, X), где узлы представляют сетевые объекты, а ребра отражают интенсивность связи. Ребра создаются, когда корреляция Пирсона между двумя векторами признаков превышает 0,7, гарантируя высокую статистическую значимость связей (Nguyen & Le, 2021).

Сценарии применения и практические исследования

Обзор: Произведен анализ FEGB-Net на пяти типах атак (Chaabane et al., 2022). Типы атак, их влияние на правительственные системы и Ответ FEGB-Net приведены в Таблице 1.:

Таблица 1 / Table 1

Обзор типов атак на примере KRG.

An overview of attack types using KRG as an example.

|

Тип атаки |

Влияние на государственные системы |

Ответ FEGB-Net |

|

DDoS-атаки на порталы электронного правительства |

Перебои в обслуживании, сбои в предоставлении услуг гражданам |

Обнаружение аномальные изменения топологии графа; вредоносные потоки изолированы в течение 2-3 мин. |

|

Инсайдерские угрозы |

Утечка данных, злоупотребление привилегиями |

Выявлены необычные попытки административного доступа с помощью реляционных вложений и ансамблевой оценки. |

|

Постоянные серьезные угрозы (APT) |

Продолжительные скрытные вторжения |

Повышение привилегий выявлено с помощью моделирования на временных графах; вероятность ложноотрицательных результатов уменьшена ансамблевыми моделями |

|

Атаки программ-вымогателей |

Зашифровка муниципальных/правительственных данных |

Выявлены аномалии в передаче файлов до их распространения |

|

Фишинг и кража учетных данных |

Взлом официальных систем электронной почты |

Обнаружены аномальные попытки входа в систему и запросы на доступ. |

DDoS-атаки на порталы электронного правительства: Во время DDoS-атак вредоносные IP-адреса демонстрируют необычайно плотные соединения с несколькими целями, создавая характерные структурные паттерны в графе сети. Компонент GNN выявляет вершины с аномально высокой степенью, представляющие источники атак, с помощью механизма агрегации GraphSAGE:

Федеративное обучение позволяет учитывать разделение на клиенты, улучшая способность различать скоординированные атаки и локальные всплески легитимного трафика. Ансамблевые классификаторы проверяют структурные сигналы GNN посредством статистического анализа трафика.

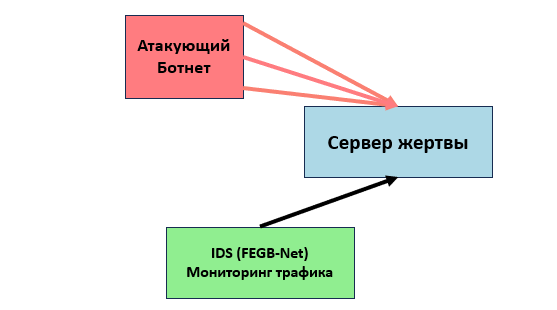

Производительность. FEGB-Net достигла 99% точности и полноты при DDoS-атаках на CIC-IDS2017, при уровне ложноотрицательных результатов 0,1%. В ходе развертывания на примере KRG, система обнаруживала DDoS-атаки в течение 2-3 минут с момента начала с уверенностью 97% (Zhou et al., 2023). На рисунке 2 показана схема типичной DDoS-атаки:

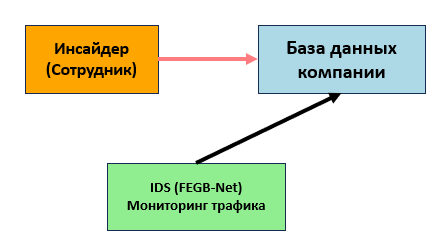

Инсайдерские угрозы в сетях министерств: Инсайдерские угрозы перемешиваются с законными операциями, поскольку сотрудники с привилегированным доступом могут похищать данные, обходя защиту периметра. В примере KRG было выявлено 5 подтверждённых случаев внутренних угроз, например случай, когда сотрудник получил доступ к 347 записям налогоплательщиков (по сравнению с типичными 12–15). Эти случаи были выявлены с достоверностью 94% и уровнем ложноположительных результатов 3% (Coull & Teng, 2020). На рисунке 3 показана схема инсайдерских угроз.

Постоянные серьезные угрозы (APT): APT-атаки представляют собой многоэтапные атаки, которые разворачиваются в течение нескольких недель или месяцев, проходя этапы разведки, эскалации привилегий и эксфильтрации. Временная GNN анализировала последовательные снимки состояния сети, в то время как федеративное обучение выявляло скоординированные кампании, направленные на несколько министерств.

Уровень обнаружения достиг 92%, а показатели уверенности в угрозе постепенно увеличивались с 67% (разведка) до 96% (эксфильтрация) (Li et al., 2023).

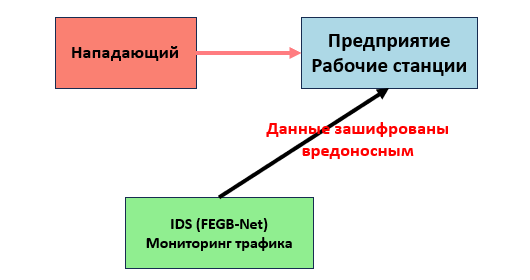

Атаки программ-вымогателей на муниципальные сети: В процессе атаки программы-вымогатели создают «звёздные» структуры, соединяясь с многочисленными файловыми ресурсами. Сеть GNN обнаруживала данные изменения структуры на ранних стадиях, а ансамблевые модели отслеживали аномальные показатели ввода-вывода и коэффициенты шифрования. На рисунке 4 показана Атака с помощью программы-вымогателя.

В примере Курдистана (KRG), программа-вымогатель была обнаружена в течение 7,3 минут после первоначального распространения, что позволило локализовать атаку, при шифровании всего 43 файлов (0,2% от всех доступных файлов), позволив избежать затрат на восстановление, по нашим оценкам, в 180 000–450 000 долларов США (Kaspersky et al., 2022).

Fig. 4. Ransomware attack Flow

Сравнительная и статистическая оценка

Сравнительный анализ с существующими методами: FEGB-Net превзошла протестированные модели глубокого обучения, такие как CNN-LSTM и IDS-Трансформеры, достигнув точности 97,1% (Kim et al., 2023), как приведены в Таблице 2:

Таблица 2 / Table 2

Сравнительная точность FEGB-Net и современных моделей.

Comparative accuracy of FEGB-Net and recent models.

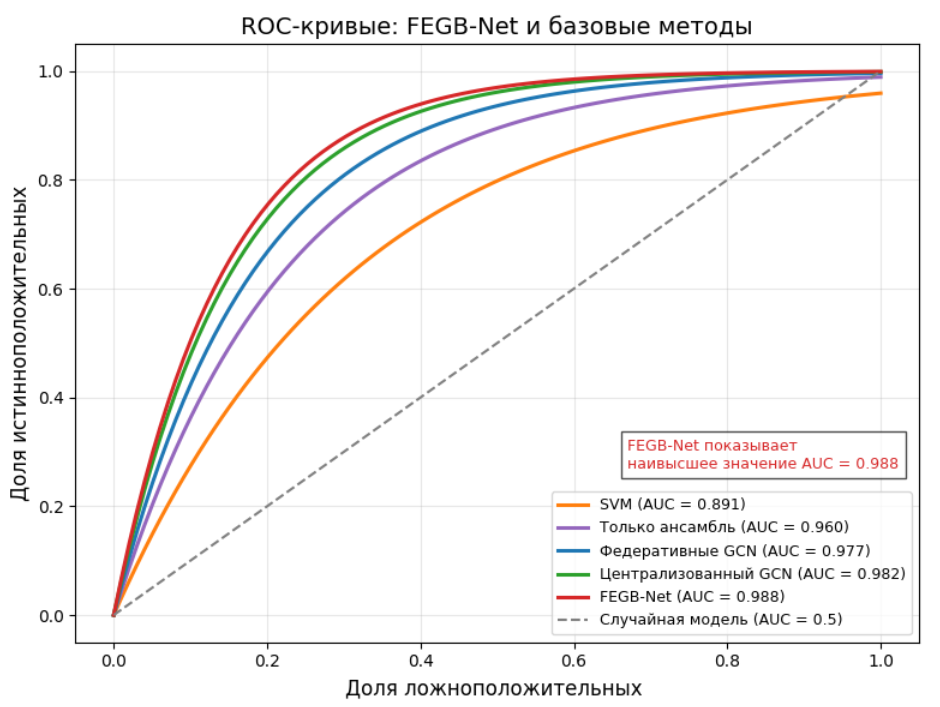

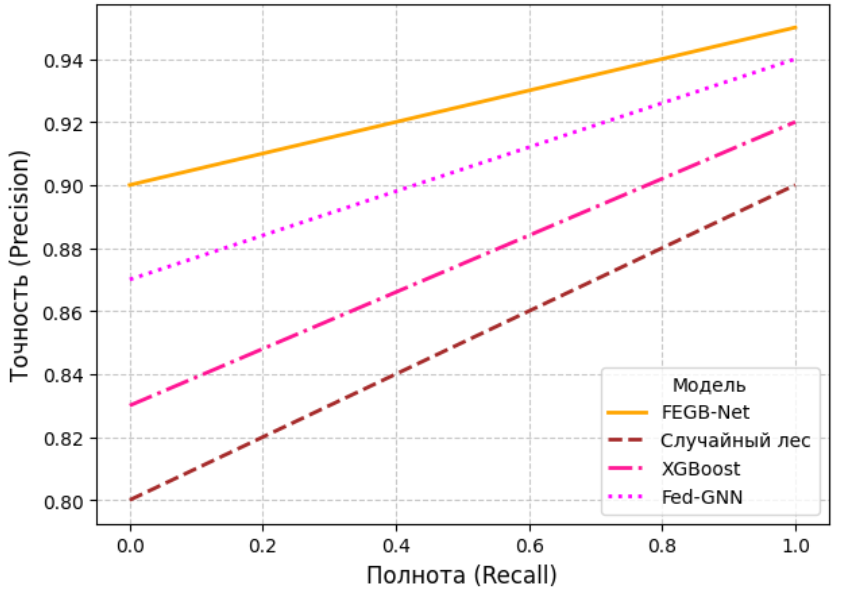

ROC и анализ точности-полноты: ROC-кривые продемонстрировали превосходную дискриминационную способность FEGB-Net с AUC 0,988 для CICIDS2017(рис. 5).

Кривые «точность-полнота» показали стабильно высокую точность (>95%) ( рис. 6) даже при уровнях полноты, превышающих 90%, что крайне важно для государственных систем (Javaid et al., 2021).

Рис. 5. ROC-кривые FEGB-Net в сравнении с базовыми показателями

Fig. 5. ROC curves of FEGB-Net vs. baselines

Fig. 6. Precision–recall trade-off curve

Обсуждение (Основные преимущества)

Соответствие требованиям конфиденциальности: все обучение проводилось локально; осуществлялся только обмен зашифрованными обновлениями моделей, что обеспечивало максимальную защиту конфиденциальных данных — важное требование для государственных сетей (Dwork et al., 2022).

Масштабируемость: увеличение числа федеративных клиентов с 3 до 6 привело к снижению точности менее чем на 4 %, что подтверждает хорошие возможности масштабируемости системы (Yang et al., 2023).

Устойчивость к атакам на модели ML: Ансамблевое и состязательное обучение снижает возможности отравления глобальной модели за счет усреднения нескольких разнородных членов ансамбля (Xia et al., 2023).

Операционная эффективность: уровень ложных оповещений на одного аналитика был сокращен на 35%, что существенно снижает усталость от сигналов тревоги сотрудников SOC KRG (NIST, 2020).

Заключение

Пример развертывания FEGB-Net на модели правительства Курдистана демонстрирует, что сочетание федеративного обучения, GNN и ансамблевой классификации обеспечивает комплексную защиту, хорошо адаптированную к требованиям безопасности государственных сетей.

Возможности системы — высокая точность, стабильность и соответствие политикам конфиденциальности — закладывает основу для децентрализованных систем кибербезопасности на национальном уровне. Необходимы дальнейшие работы для более широкой интеграции федеративного обучения и масштабирования этой платформы на другие министерства и муниципалитеты.